Solution Microsoft, Expert – Active Directory – Serveur Windows, Sécurité - CYBER - Cloud AZURE, OFFICE 365

Découvrez des articles sur Windows, Active Directory, Azure, Office 365, Teams et cybersécurité.

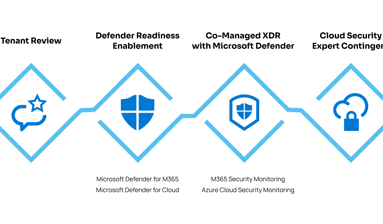

SOLUTION SECURITE

Protégez vos données avec nos conseils en cybersécurité avancés.

Microsoft Defender pour le cloud est une plateforme de protection des applications native cloud (CNAPP) composée de mesures et de pratiques de sécurité conçues pour protéger les applications cloud contre diverses cybermenaces et vulnérabilités. Defender pour le cloud combine les fonctionnalités suivantes :

Une solution d’opérations de sécurité de développement (DevSecOps) qui unifie la gestion de la sécurité au niveau du code dans les environnements multicloud et multi pipelines

Une solution de gestion de la posture de sécurité cloud (CSPM)

qui expose les actions que vous pouvez entreprendre pour empêcher les violations

Une plateforme de protection de charge de travail cloud (CWPP) avec des protections spécifiques pour les serveurs, les conteneurs, le stockage, les bases de données et autres charges de travail

Lorsque vous activez Defender pour le cloud, vous accédez automatiquement à Microsoft Defender XDR. Le portail Microsoft 365 Defender aide les équipes de sécurité à examiner les attaques sur les ressources cloud, les appareils et les identités. Microsoft 365 Defender fournit une vue d’ensemble des attaques, notamment les événements suspects et malveillants qui se produisent dans les environnements cloud. Microsoft 365 Defender atteint cet objectif en corrélant toutes les alertes et tous les incidents, y compris les alertes et les incidents cloud.

Microsoft Defender for Endpoint

Sécurisez les points de terminaison grâce à la détection et à la réponse multiplateformes de pointe.

Contrecarrez le ransomware sur n’importe quelle plateforme

Appliquez la sécurité des points de terminaison basée sur l’IA sur les appareils Windows, macOS, Linux, Android, iOS et IoT.

Contrecarrez les attaques sophistiquées grâce à l’intelligence artificielle

Arrêtez les cyberattaques comme les rançongiciels et réagissez à l’échelle de l’ordinateur grâce à une IA qui transforme le secteur et qui renforce votre équipe de sécurité.

Renforcez la prévention avec la veille global sur les menaces

Réduisez les vulnérabilités et visualisez parfaitement votre surface de cyberattaque et les attaques potentielles, ainsi que les meilleures pratiques pour la prévention des cybermenaces.

Sécurisez vos appareils de bout en bout

Protégez vos appareils multiplateformes et IoT avec une solution antivirus, de détection et de réponse complète et de pointe au cœur de Microsoft Defender XDR.

Fonctionnalités de Microsoft Defender for Endpoint

Interruption automatique des attaques

Contrecarrez les rançongiciels en amont de la chaîne de cyberattaques

Contrecarrez automatiquement les cyberattaques par rançongiciel en bloquant le déplacement latéral et le chiffrement à distance de manière décentralisée sur tous vos appareils.

Plateforme unifiée d’opérations de sécurité

Sécurisez votre infrastructure numérique avec la seule plateforme d’opérations de sécurité (SecOps) qui unifie toutes les fonctionnalités de détection et de réponse étendues (XDR) et de gestion des informations et des événements de sécurité (SIEM).

Portail unifié

Détectez et neutralisez les cybermenaces en temps quasi réel et rationalisez les enquêtes et les réponses.

Portail unifié Microsoft Defender XDR Microsoft Sentinel

Animation de la page d’accueil du tableau de bord de Microsoft Defender

Portail unifié

Détectez et neutralisez les cybermenaces en temps quasi réel et rationalisez les enquêtes et les réponses.

IDC - Microsoft est désigné comme leader dans le rapport IDC MarketScape pour la sécurité

mondiale des points de terminaison modernes dans les grandes entreprises, les petites et moyennes entreprise, 2024.

G2 - Microsoft Defender for Endpoint est classé numéro 1 dans la catégorie Plateformes de protection pour point de terminaison.

Profitez de formules d’achat flexibles

Explorez les fonctionnalités de sécurité complètes de Microsoft Defender for Endpoint P1, incluses avec Microsoft 365 E3 et Microsoft Defender for Endpoint P2, incluses avec Microsoft 365 E5, y compris les versions de ces suites qui n’incluent pas Microsoft Teams. Protection des points de terminaison axée sur la prévention.

Microsoft Defender for Endpoint P1

Microsoft Defender for Endpoint P1 inclut un ensemble fondamental de fonctionnalités, notamment un logiciel anti-programme malveillant de pointe, la réduction de la surface d’attaque et l’accès conditionnel basé sur les appareils.

Outils de sécurité unifiée et gestion centralisée

Logiciel anti-programme malveillant de nouvelle génération

Règles de réduction de la surface d’attaque

Contrôle de périphérique (par exemple, USB)

Pare-feu au niveau des points de terminaison

Protection du réseau

Blocage d’URL basé sur les contrôles web/catégories

Accès conditionnel basé sur les appareils

Accès contrôlé aux dossiers

API, connecteur SIEM, Threat Intelligence personnalisé

Contrôle des applications

Protection des points de terminaison avec détection et réponse avancées

Microsoft Defender for Endpoint P2

Microsoft Defender for Endpoint P2 inclut l’ensemble des fonctionnalités de l’offre P1, ainsi que la protection évolutive des points de terminaison, l’investigation et la résolution automatiques des incidents, et la gestion des menaces et des vulnérabilités.

Inclut toutes les fonctionnalités de Point de terminaison P1, plus :

Protection évolutive des points de terminaison

Techniques de diversion

Enquête et correction automatisées

Gestion des menaces et des vulnérabilités

Renseignement sur les menaces (analyse des cybermenaces)

Bac à sable (analyse profonde)

Notifications d’attaque de point de terminaison

Produits Microsoft Defender associés

Défendez-vous contre les cybermenaces grâce aux meilleurs outils de sécurité les plus avancés développés par Microsoft.

Microsoft Defender XDR

Bénéficiez d’une protection intégrée contre les menaces couvrant l’ensemble de vos appareils, identités, applications, e-mails, données et charges de travail cloud.

Microsoft Defender Vulnerability Management Réduisez les risques en évaluant continuellement les vulnérabilités, en identifiant les priorités sur la base du risque et en apportant les corrections utiles.

Microsoft Defender for Business

Découvrez une solution professionnelle de protection des points de terminaison économique et facile à utiliser, destinée aux PME.

Microsoft Defender pour les particuliers

Tirez parti d’une solution de sécurité en ligne pour les particuliers et familles, accessible via une application simple d’utilisation.

Qu’est-ce que Microsoft Defender for Endpoint ?

Comment fonctionne la fonctionnalité antivirus de Defender for Endpoint ?

Defender for Endpoint prend-il uniquement en charge les dernières versions de Windows, iOS et Linux ?

Dois-je utiliser plusieurs consoles et agents pour gérer Microsoft Defender for Endpoint ?

Quelle est la différence entre Microsoft Defender for Endpoint et Microsoft Defender for Office 365 ?

Comment Microsoft Defender for Endpoint déploie-t-il des mises à jour sans affecter la productivité ?

Protégez l’ensemble de votre entreprise

Profitez d’un futur plus sécurisé. Découvrez les offres de sécurité disponibles dès aujourd’hui.

[1] Rapport Magic Quadrant de Gartner sur les plateformes de protection des points de t

erminaison, Evgeny Mirolyubov, Franz Hinner, Deepak Mishra, Satarupa Patnaik, Chris Silva, 23 septembre 2024.

Gartner est une marque déposée et une marque de service, et Magic Quadrant est une marque déposée de Gartner, Inc. et/ou de ses filiales aux États-Unis et dans le monde entier. Elles sont utilisées ici avec l’autorisation de leur propriétaire. Tous droits réservés.

Gartner ne recommande aucun fournisseur, produit ou service représenté dans ses publications, ni ne conseille aux utilisateurs de technologies de ne retenir que les fournisseurs les mieux notés ou autrement désignés. Les publications de Gartner reprennent les avis du cabinet d’études de Gartner et ne doivent pas être interprétées comme des faits. Gartner décline toute responsabilité, expresse ou tacite, relative à cette étude quant à la qualité marchande ou la pertinence de l’étude à des fins spécifiques.[2] Forrester, Forrester New Wave et Forrester Wave sont des marques déposées de Forrester Research, Inc.

[3] Rapport The Forrester Wave™ : Sécurité des points de terminaison, T4 2023. Paddy Harrington avec Merritt Maxim, Angela Lozada, Christine Turley, Octobre 2023.

[4] IDC MarketScape : Évaluation mondiale des fournisseurs de sécurité des points de terminaison modernes pour les petites entreprises |(doc #US50521424|), 2024, Michael Suby, mars 2024.

IDC MarketScape : Évaluation mondiale des fournisseurs de sécurité des points de terminaison modernes pour les moyennes entreprises (doc #US50521323) 2024, Michael Suby, Février 2024.

IDC MarketScape : Évaluation mondiale des fournisseurs de sécurité des points de terminaison modernes pour les grandes entreprises (doc #US50521223) 2024, Michael Suby, Février 2024.[5] Rapport The Forrester Wave™ : Fournisseurs de détection et de réponse pour point de terminaison, deuxième trimestre 2022, Allie Mellen avec Stephanie Balaouras, Joseph Blankenship, Sarah Morana, Peggy Dostie, avril 2022.

[6] Les notifications d’attaque de point de terminaison sont disponibles pour les clients Microsoft Defender for Endpoint P2 sous la forme d’une fonctionnalité gratuite sur abonnement.

[7] L’application est disponible sur Windows, macOS, Android™ et iOS dans certaines régions de facturation Microsoft 365 Famille ou Personnel.

Renforcement de Kerberos sur Windows Server

configurer et renforcer l'authentification Kerberos sur Windows Server. Kerberos est un protocole d'authentification sécurisé et largement utilisé dans les environnements Active Directory.

Kerberos est le protocole d'authentification par défaut dans Active Directory (AD). Il est essentiel de configurer et de renforcer correctement Kerberos pour :

Processus d'authentification sécurisés.

Prévenez les attaques telles que Pass-the-Ticket et Golden Ticket.

Sécurité DNS - Activer DNSSEC

DNSSEC est un mécanisme de sécurité qui permet de signer les données d'une zone DNS ! Il est recommandé de l'activer pour se protéger de certaines attaques

SIEM et XDR

Bénéficiez d’une protection intégrée contre les menaces dans votre environnement technologique.

Microsoft Defender XDR

Perturbez les attaques inter-domaines grâce à la visibilité étendue et à l'IA inégalée d'une solution XDR unifiée.

Microsoft Defender pour le Cloud

Sécurisez votre infrastructure multicloud.

Microsoft Sentinel

Gagnez en visibilité sur l'ensemble de votre organisation.

Découvrez Microsoft Security Copilot

Protégez-vous et répondez aux incidents à la vitesse de la machine, et évoluez avec l'IA générative.

Définition de XDR

La détection et la réponse étendues, souvent abrégée en XDR, sont une plateforme unifiée de gestion des incidents de sécurité qui utilise l'IA et l'automatisation. Elle offre aux organisations un moyen global et efficace de se protéger et de réagir aux cyberattaques avancées.

Les entreprises évoluent de plus en plus dans des environnements multicloud et hybrides, où elles sont confrontées à un paysage de cybermenaces en constante évolution et à des défis de sécurité complexes. Contrairement aux systèmes ciblés tels que la détection et la réponse aux points de terminaison (EDR) , les plates-formes XDR étendent la couverture pour se protéger contre des types de cyberattaques plus sophistiqués. Elles intègrent des capacités de détection, d'investigation et de réponse dans un plus large éventail de domaines, notamment les points de terminaison d'une organisation, les identités hybrides, les applications et charges de travail cloud, la messagerie électronique et les magasins de données. Elles améliorent également l'efficacité des opérations de sécurité (SecOps) grâce à une visibilité avancée de la chaîne de cyberattaque, à une automatisation et à des analyses basées sur l'IA et à une vaste veille sur les menaces.

Lisez cet article pour un aperçu de la sécurité XDR, notamment son fonctionnement, ses principales capacités et avantages et les tendances émergentes en matière de XDR.

Mettre en œuvre XDR pour votre entreprise

Le paysage actuel de la cybersécurité est complexe et multicouche, et évolue rapidement. Heureusement, XDR offre une approche flexible et holistique pour détecter et répondre de manière proactive aux cybermenaces, où qu'elles se cachent. Il améliore également la productivité et l'efficacité.

Commencez à mettre en œuvre XDR pour votre entreprise avec une plateforme XDR et d’autres solutions de sécurité de Microsoft.

Introduction au SIEM

Une solution de gestion des informations et des événements de sécurité (SIEM) est un élément essentiel d' une cybersécurité efficace . Ces types de solutions collectent, regroupent et analysent en temps réel de grands volumes de données provenant d'applications, d'appareils, de serveurs et d'utilisateurs à l'échelle de l'organisation. En consolidant cette vaste gamme de données dans une plate-forme unique et unifiée, les solutions SIEM offrent une vue complète de la posture de sécurité d'une organisation, permettant aux centres d'opérations de sécurité (SOC) de détecter, d'enquêter et de répondre aux incidents de sécurité rapidement et efficacement. Les solutions SIEM peuvent aider les organisations de toutes tailles à :

Obtenez une visibilité sur votre posture de sécurité en centralisant et en analysant les données provenant de sources disparates.

Détectez et identifiez les failles de sécurité et les menaces potentielles en temps réel, minimisant ainsi le risque de compromission.

Enquêter et trier efficacement les incidents de sécurité, réduisant ainsi le temps et les ressources nécessaires à leur résolution.

Conformez-vous aux normes et cadres de sécurité réglementaires et spécifiques à l’industrie